La seguridad de la herramienta Windows Recall de Microsoft se encuentra nuevamente bajo escrutinio. Una reciente investigación ha revelado que todavía es factible sustraer información confidencial utilizando la herramienta TotalRecall Reloaded, incluso tras las modificaciones de diseño que incorporaron funciones de protección adicionales.

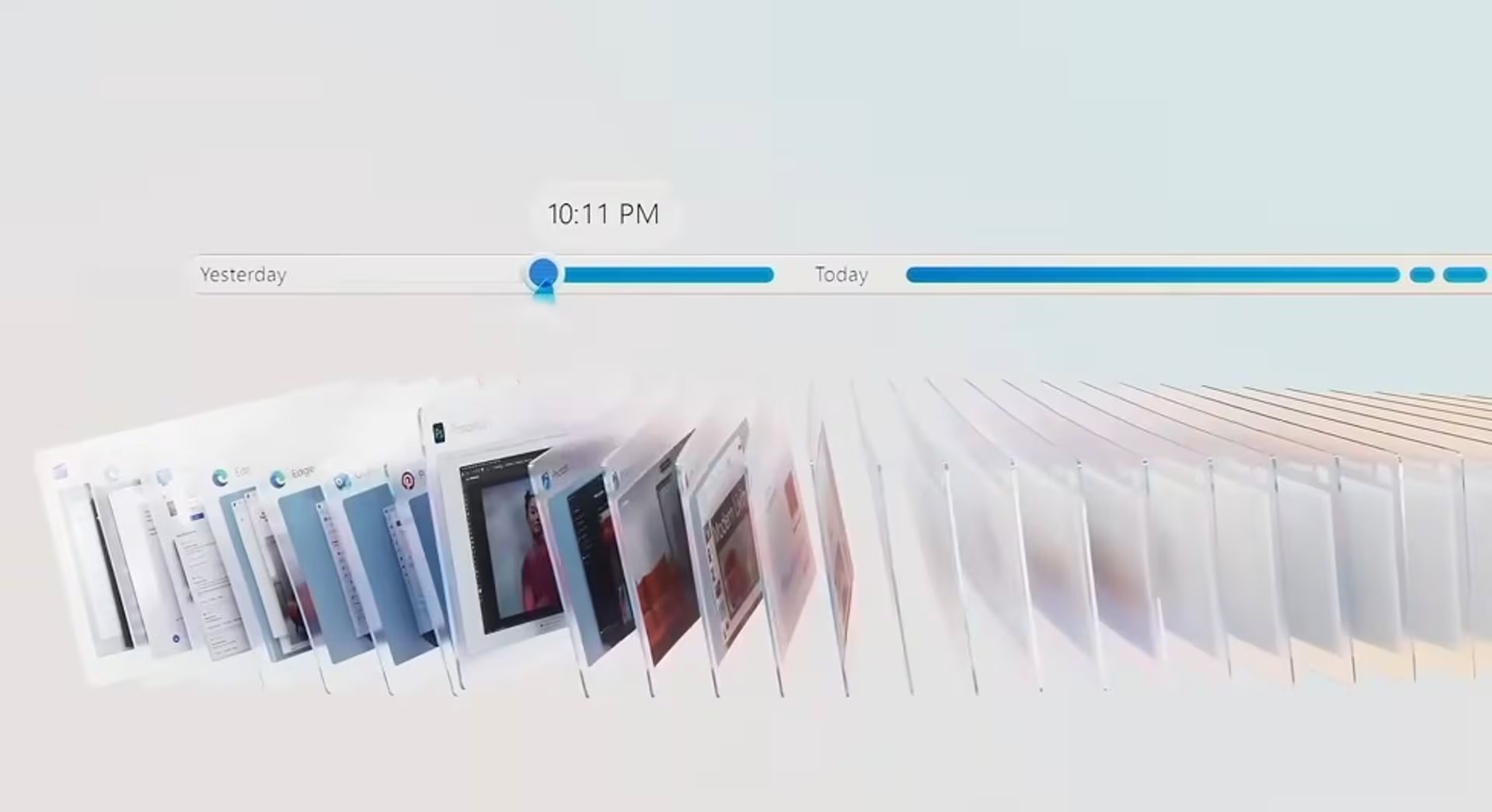

Recall (denominada Recuerdos en español) fue presentada originalmente en mayo de 2024 como una de las prestaciones clave de inteligencia artificial para las computadoras Copilot+. Su función principal es servir como una especie de ‘memoria fotográfica’, realizando capturas de pantalla periódicas que se organizan en una línea de tiempo para facilitar al usuario la localización de contenido en aplicaciones, documentos o portales web.

[IMAGEN0]

El debut de esta tecnología fue polémico debido a los riesgos percibidos para la privacidad, sumado al hecho de que, en su fase inicial, las capturas no se almacenaban bajo cifrado. Estas preocupaciones obligaron a Microsoft a retrasar el lanzamiento en reiteradas oportunidades y a implementar salvaguardas como la autenticación obligatoria mediante Windows Hello y la opción de desactivar la función dentro del sistema operativo.

Hacia abril del año pasado, la compañía liberó la versión previa definitiva como parte de la compilación 26100.3902 de Windows 11, proyectando su disponibilidad en el Espacio Económico Europeo para finales de 2025. No obstante, el especialista en ciberseguridad Alexander Hagenah ha expuesto que los problemas críticos de seguridad persisten.

El método de vulneración: TotalRecall Reloaded

El nuevo esquema de seguridad de Microsoft se fundamentó en el uso de un Enclave de Seguridad basado en virtualización y la validación con Windows Hello para crear una ‘bóveda segura’. Aunque la empresa sostiene que esto bloquea al malware latente que intenta aprovechar la autenticación del usuario, el desarrollo de Hagenah plantea un escenario distinto.

[IMAGEN1]

A través de una publicación en LinkedIn, el investigador detalló que TotalRecall Reloaded se ejecuta silenciosamente en segundo plano. La herramienta es capaz de forzar la línea temporal de Recall para que aparezca un aviso de Windows Hello. Una vez que el usuario ingresa sus credenciales biométricas de forma legítima, el software aprovecha ese acceso para infiltrarse y recolectar la información.

«Mi investigación muestra que la bóveda es real, pero el límite de confianza termina demasiado pronto»

Hagenah recordó que el objetivo declarado por Microsoft era

«restringir que el ‘malware’ latente se incorporara a la autenticación del usuario, y que los procesos fuera del enclave solo recibieran los datos devueltos tras la autorización»

. No obstante, advirtió que su herramienta demuestra que ese malware puede seguir presente durante el proceso.

Alcance de la filtración de datos

El impacto de esta vulnerabilidad es considerable. TotalRecall Reloaded no solo captura las imágenes de pantalla, sino que accede a una amplia gama de metadatos y registros generados por la IA, incluyendo:

- Historial de texto que ha pasado por la pantalla.

- Contenido de correos electrónicos y documentos privados.

- Contexto detallado de navegación web.

- Marcas de tiempo precisas.

«Juntos, construyen un perfil de comportamiento detallado de todo lo que haces en tu ordenador», alertó el experto sobre la profundidad de la información recopilada.

[IMAGEN_2]

Respuesta de Microsoft y futuro de la herramienta

Pese a que el hallazgo fue reportado a inicios de marzo, Microsoft decidió cerrar el caso sin considerarlo una vulnerabilidad técnica. David Weston, vicepresidente corporativo de Microsoft Security, explicó a The Verge:

«Tras una investigación cuidadosa, determinamos que los patrones de acceso demostrados son coherentes con las protecciones previstas y los controles existentes, y no representan un elusión de un límite de seguridad ni un acceso no autorizado a los datos»

Weston subrayó que el sistema cuenta con protecciones contra el martilleo (ataques repetitivos) y límites de tiempo de autorización. Por su parte, Hagenah reiteró al mismo medio que el problema principal es la afirmación de que el enclave impide la circulación de malware, algo que sus pruebas contradicen al haber extraído capturas en caché sin necesidad de autenticación.

Ante la falta de éxito en la implementación actual, se conoce que Microsoft está replanteando la estrategia de Recall, lo que podría incluir un cambio de nombre para la funcionalidad. Es importante destacar que Alexander Hagenah ya había señalado las deficiencias iniciales de este sistema con su primera versión de la herramienta TotalRecall.

Fuente: Fuente