El ingreso ilegítimo a una cuenta de WhatsApp representa una vulnerabilidad crítica para la intimidad de cualquier usuario. Si un tercero obtiene el control del perfil, podría acceder a fotografías, chats privados y documentos de carácter personal. Esto facilita delitos como el robo de datos, la suplantación de identidad y diversas modalidades de fraude digital.

Por este motivo, la compañía perteneciente a Meta recomienda auditar de forma constante los equipos con acceso a la cuenta, facilitando herramientas para actuar de inmediato ante comportamientos inusuales.

Procedimiento para revisar dispositivos vinculados

La plataforma cuenta con una herramienta integrada que permite monitorear dónde se encuentra activa la cuenta, facilitando la detección de intrusos de manera eficiente.

Para emplear este recurso, el usuario debe ingresar al menú de configuración, elegir el apartado de «dispositivos vinculados» y examinar el listado de conexiones vigentes, que suele mostrar computadoras, tabletas o sesiones en navegadores web.

Si se identifica un equipo no reconocido, es posible interrumpir la conexión al instante. Solo se debe pulsar sobre el nombre del dispositivo sospechoso y marcar la alternativa «Cerrar sesión».

Cabe destacar que WhatsApp aplica una limpieza automática: cualquier equipo que registre una inactividad superior a los 30 días será desvinculado por el sistema para minimizar riesgos de accesos persistentes.

Medidas de protección ante actividades sospechosas

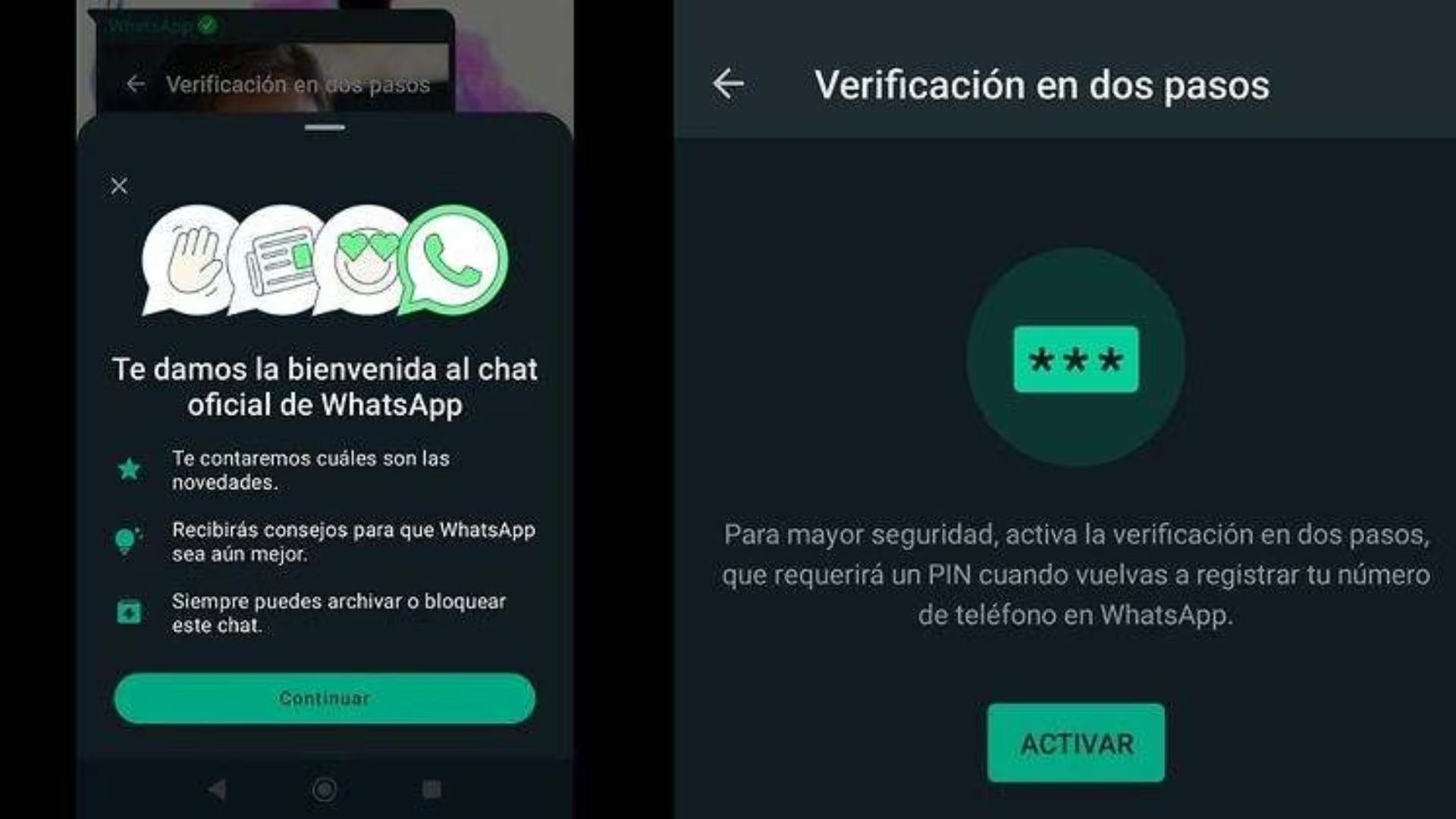

En escenarios donde se dude de la integridad de la cuenta, la empresa sugiere habilitar la verificación en dos pasos. Este sistema añade una barrera de seguridad extra al solicitar un código PIN personal cada vez que se intente registrar la cuenta en un nuevo terminal.

Mantener la aplicación en su versión más reciente y evitar el uso de plataformas no oficiales son factores fundamentales para blindar la cuenta. Es vital desconfiar de servicios que ofrezcan funciones extra mediante mecanismos externos a las tiendas oficiales.

Estos programas modificados suelen ser creados por terceros y no garantizan la protección de datos, incrementando las probabilidades de que la información sea robada o de que la cuenta sea suspendida definitivamente.

Ventajas y restricciones del sistema multidispositivo

La utilidad de vincular varios equipos es evidente para quienes deben alternar entre el ámbito personal y el profesional.

Entre sus beneficios se encuentran:

- Uso de teclados físicos para redactar mensajes.

- Gestión de archivos multimedia y documentos.

- Realización de llamadas grupales de hasta 32 participantes en la versión de escritorio.

- Funcionamiento independiente del teléfono principal, que no requiere estar conectado a la red para que las otras sesiones operen.

Sin embargo, la herramienta presenta limitaciones: no permite visualizar la ubicación en tiempo real, no admite la gestión de listas de difusión y restringe la interacción con funciones comerciales como WhatsApp Flows. El proceso de vinculación solo se permite mediante el escaneo de un código QR o por validación con el número telefónico en canales oficiales.

El peligro de las aplicaciones de terceros

Utilizar sitios o aplicaciones no autorizadas es una de las mayores negligencias de seguridad. Estas versiones, al no ser desarrolladas por la empresa oficial, omiten validaciones de seguridad esenciales, abriendo puertas a ataques cibernéticos.

Además, la plataforma puede ejecutar bloqueos automáticos sobre cuentas que utilicen estos servicios inseguros, dejando los archivos personales vulnerables ante procesos sin cifrado adecuado.

El código de verificación: Un dato intransferible

La clave de seguridad enviada por SMS al número de teléfono registrado es el acceso maestro a la cuenta. Por ningún motivo se debe entregar este código a terceras personas. Si un extraño obtiene esta cifra, podrá activar el perfil en otro smartphone y tomar el mando de toda la información.

Compartir esta clave, incluso bajo presión o engaño, vulnera la privacidad del usuario. Los atacantes suelen aplicar tácticas de ingeniería social para robar identidades y cometer estafas en nombre de la víctima.

Fuente: Fuente