Los paquetes ofertados en internet incluyen, además, accesos al Sistema de Control de Permisos de Armas de las Fuerzas Armadas ecuatorianas, datos de usuarios de varias entidades del sistema financiero y hasta información de contratos estatales clave como la compra de grilletes electrónicos del SNAI.

La difusión de información sobre contratos estatales fue publicada el miércoles 29 de abril de 2026, donde se exponen documentos de ministerios, gobiernos seccionales y secretarias de estado. En la comercialización de esta información en la web se afirma -de parte del perpetrador- que estos datos fueron sustraídos de un repositorio del sistema Quipux, el servicio de gestión documental del gobierno ecuatoriano.

Pero el sector público no es la única víctima. También se afectó a varias instituciones del sector privado: el sitio de venta por catálogo Azzorti EC; el proveedor de internet Speedycom; el sitio de venta de boletos para eventos y conciertos Ticket Fácil (ahora Ticketstar365) y la compañía de transportes Tu Taxi Amigo son los propietarios de algunas de las bases de datos sustraídas desde mediados de 2025.

Silencio oficial minimiza el daño

A través de su cuenta en X, el Registro Civil negó que la vulnerabilidad se haya dado en esa institución.

Radio Pichincha se comunicó con el Centro de Autonomía Digital (CAD), un colectivo de monitoreo y soberanía digital que ha alertado en el pasado sobre vulneración a sistemas y robo de datos personales en Ecuador, para conocer su perspectiva sobre este escenario de violación de datos sensibles en el país.

El vocero del CAD, quien prefirió no ser identificado, explicó que los responsables de la seguridad operativa de los datos personales en Ecuador son el Ministerio de Telecomunicaciones (Mintel) y la Agencia de Regulación de las Telecomunicaciones (Arcotel), a través del Centro de Respuesta a Incidentes Informáticos (Ecucert).

La negación del gobierno ante este nuevo robo de datos no es nueva y aunque el Registro Civil podría tener razón en su descargo, según los expertos, esto no le quita la responsabilidad al gobierno de que es el custodio de los datos sustraídos anteriormente.

El CAD coincide: “Lo que estamos viendo es una receta que el Estado ya se sabe de memoria: la doctrina de la negación. Ya lo hicieron con el ransomware (software malicioso que afectó los servidores) de CNT en 2021 y con el caso Novastrat en 2019 (que, por cierto, Fiscalía archivó)”.

Respecto al segundo caso de robo de datos, el vocero del CAD explica que se trata de se refiere al caso denunciado en 2019 por la consultora Novastrat, pues los datos de todo un país estuvieron a la venta en internet debido a que un servidor estatal pero localizado en Miami estuvo mal configurado.

En esa filtración que ocurrió durante el gobierno de Lenin Moreno, se vulneraron las bases de datos de CNT e información personal como cédula, datos biométricos, de salud y del Banco del Instituto Ecuatoriano de Seguridad Social (BIESS).

Radio Pichincha verificó que en el sitio web del Ecucert de la Arconel no se han publicado alertas ni notificaciones sobre los incidentes en ANT, Registro Civil o de alguno de los casos abordados en este reportaje.

Reciclaje de datos de 2025

No son los únicos casos de robo de datos en Ecuador.

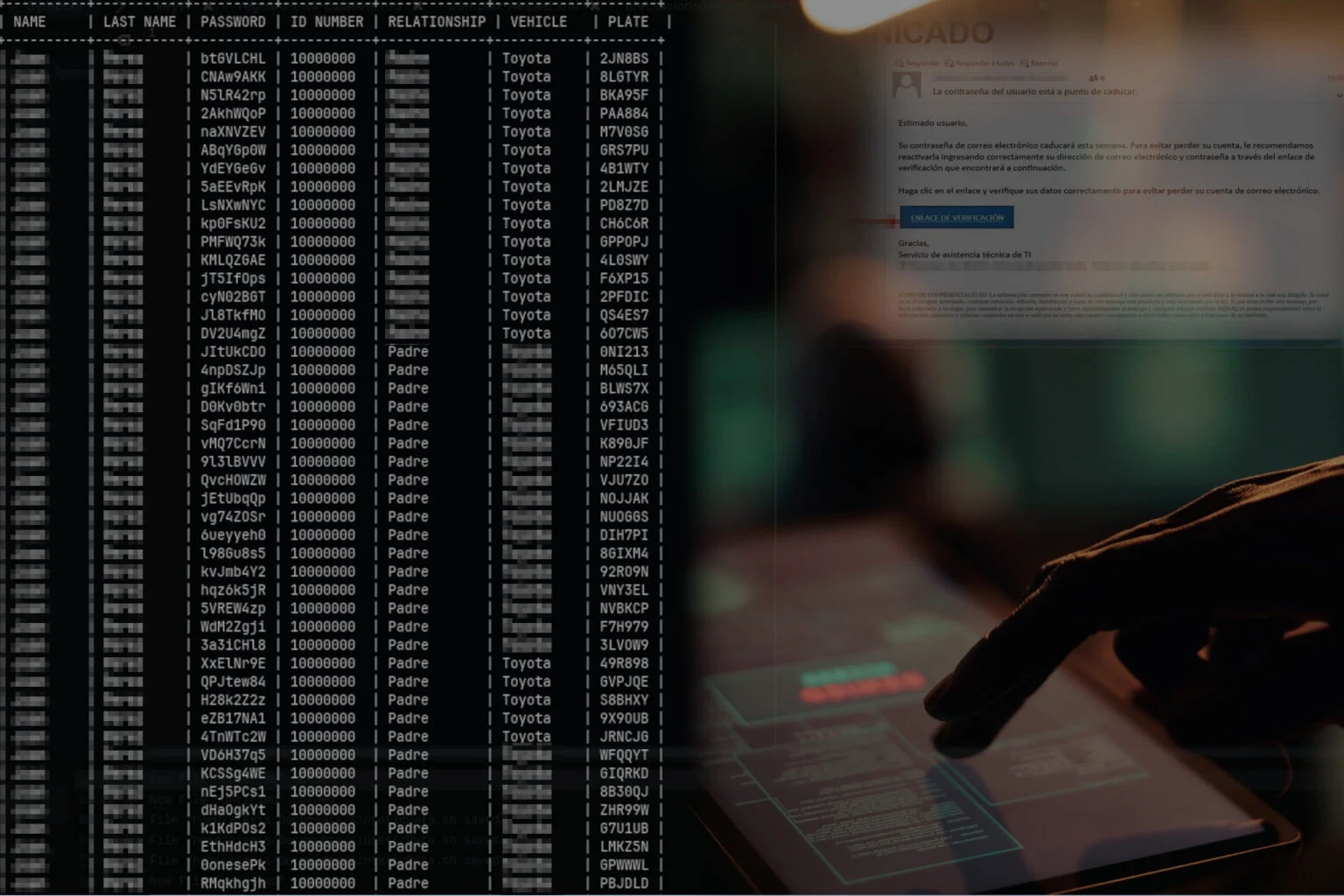

Un análisis publicado por el monitor de incidentes cibernéticos Vecert Analyzer revela la maniobra del ciberdelincuente “GordonFreeman” quien robó 14,8 millones de registros y 10,6 millones de imágenes del Ministerio de Salud Pública de Ecuador en 2025 y los presentó en 2026 como si fueran del Registro Civil (Digercic).

De hecho, la información sustraída se trataba de historias clínicas o fichas de emergencia, donde se usa fecha exacta de nacimiento. El origen real era el Ministerio de Salud Pública (MSP) de Ecuador, tal como lo asevera Vercet Analyzer.

Para la sustracción de datos, el intruso usó un ‘infostealer’, un software malicioso que roba contraseñas guardadas en navegadores. Así obtuvo credenciales legítimas de funcionarios y personal médico.

Una vez dentro del perímetro del MSP, desplegó herramientas de scraping automático para extraer masivamente los registros y las fotografías faciales de los usuarios del sistema de salud.

Ola Bini, experto informático sueco, alerta de los resultados de este robo de datos para los usuarios: una ola de estafas, phishing (correos electrónicos diseñados para engañar a los usuarios y robarles información).

¿Qué deberían hacer las instituciones afectadas?

El CAD afirma que hay protocolos claros que las instituciones afectadas por algún tipo de vulneración de sus sistemas deben seguir, en especial para notificar del incidente a sus usuarios o clientes.

«Quienes tienen que responder por la seguridad operativa y dar la cara en tiempo real son el Mintel y la Arcotel, específicamente a través del EcuCERT. Ellos son los responsables de la gestión de incidentes y de la respuesta técnica inmediata. Su silencio no es por “confidencialidad procesal”, es una omisión de sus funciones de alerta temprana».

La norma ARCOTEL 2018-0652 para la coordinación de incidentes y vulnerabilidades que afecten a la seguridad de las redes y servicios de telecomunicaciones, indica:

Artículo 30.- Gestión de Incidentes y vulnerabilidades que involucre las redes de los abonados o clientes, numeral 2:

El artículo 34 también indica que las entidades deben “adoptar las medidas sugeridas por el prestador de servicios a fin de salvaguardar la integridad de la red y las comunicaciones”.

Radio Pichincha