Garantizar que tu cuenta de WhatsApp esté protegida frente a ingresos no permitidos es fundamental para salvaguardar la privacidad de la información y los diálogos guardados. El hecho de que terceros tengan acceso a contenido personal, como fotografías, filmaciones o documentos, acarrea peligros graves, entre los que destacan el robo de información, la suplantación de identidad o el espionaje de conversaciones tanto de índole privada como laboral.

Ante estos peligros, la plataforma de mensajería dispone de un recurso que permite a los usuarios mantener una supervisión rigurosa sobre qué terminales entran a su perfil. Esta funcionalidad, que se halla integrada en el menú principal de la aplicación, facilita el reconocimiento y la exclusión de accesos sin permiso de forma ágil, robusteciendo la seguridad digital y el carácter confidencial de cada envío.

Ruta para auditar los terminales conectados a la cuenta

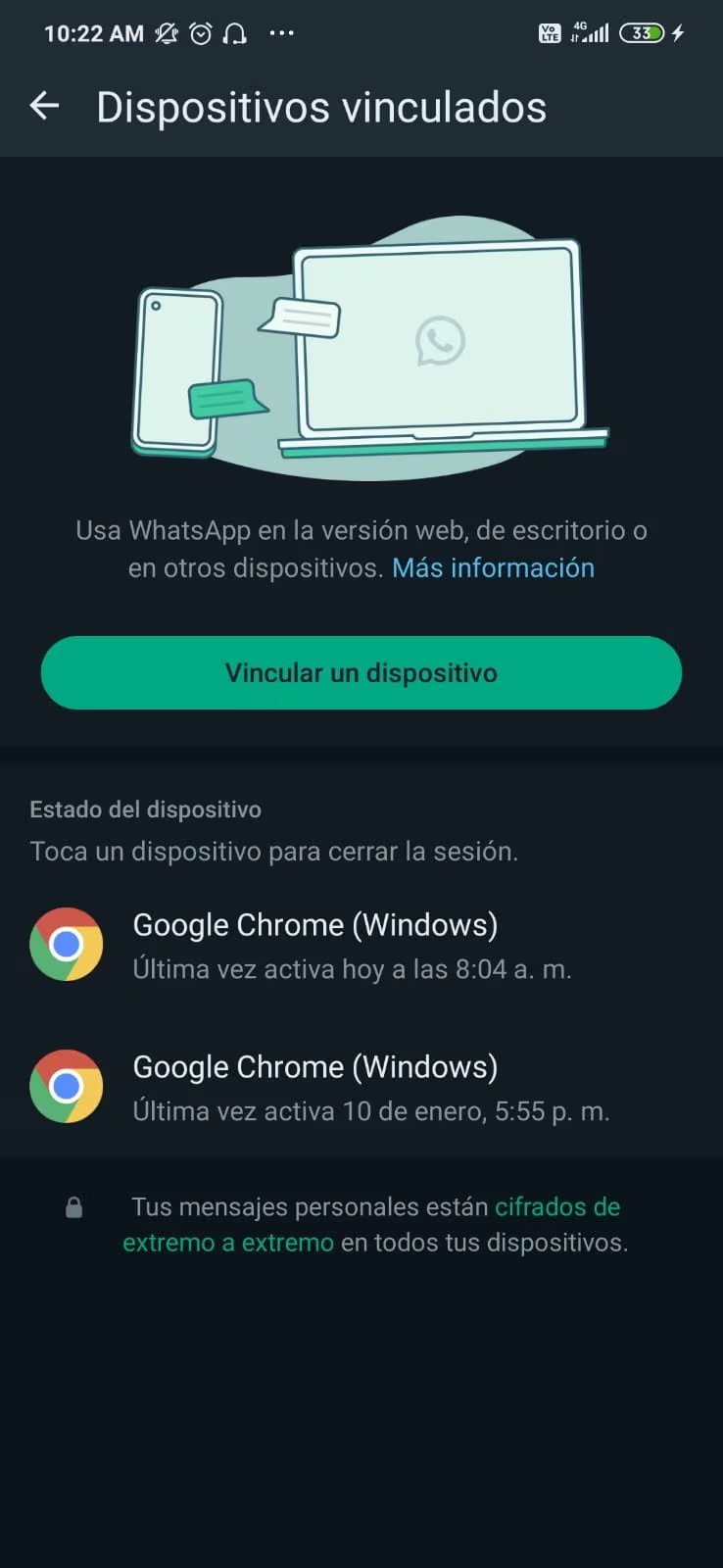

La utilidad dedicada a los dispositivos vinculados está ubicada en la sección de ajustes principales. Para entrar, los usuarios deben presionar el ícono de los tres puntos verticales, situado habitualmente en la esquina superior, donde se visualiza la opción para administrar las conexiones vigentes.

Al abrir este apartado, se despliega un listado detallado que incluye computadoras, tabletas y navegadores web que mantienen una sesión abierta. En caso de hallar un terminal desconocido o dudoso, se aconseja finalizar la sesión de inmediato presionando sobre el nombre del equipo y seleccionando “Cerrar sesión”. Este procedimiento corta de raíz cualquier intento de intrusión externa.

La importancia de la supervisión constante de conexiones

Realizar un seguimiento frecuente de los aparatos asociados permite identificar de forma temprana acciones de espionaje. La interrupción manual de actividades sospechosas sirve para neutralizar a intrusos sin necesidad de alterar claves o sufrir la pérdida de datos.

Un aspecto relevante es que WhatsApp desvincula por su cuenta aquellos equipos que no registren actividad durante un periodo de 30 días, reduciendo el margen de maniobra de quien intente ocultarse en el sistema.

Beneficios de la conectividad en múltiples equipos

Esta modalidad de vinculación permite operar la aplicación en ordenadores y otros dispositivos, funcionando aunque el teléfono móvil principal esté apagado. Dicha herramienta optimiza la productividad en diversos entornos laborales, permitiendo la redacción de mensajes y el envío de archivos mediante el uso de un teclado de tamaño completo.

Entre las bondades de este sistema se encuentran la agilidad de escritura, una mejor administración de archivos multimedia y la capacidad de entablar videollamadas multitudinarias con hasta 32 participantes a través de la versión para escritorio.

Asimismo, si el dispositivo móvil principal deja de ser utilizado por un periodo mayor a 14 días, el sistema cerrará automáticamente las sesiones en todos los equipos vinculados, sirviendo como una capa de seguridad adicional ante periodos prolongados sin vigilancia.

Peligros de emplear versiones no oficiales o piratas

Recurrir a aplicaciones externas o plataformas piratas para gestionar los chats constituye una de las mayores amenazas a la integridad digital. Estas herramientas suelen omitir protocolos de privacidad esenciales y son desarrolladas por fuentes no verificadas, lo que vulnera los datos personales ante posibles ataques informáticos.

De igual manera, asociar el perfil a este tipo de servicios incrementa el peligro de que la información sensible sea utilizada para el envío masivo de spam, ejecuciones de estafas o la pérdida total de la cuenta.

El único mecanismo fiable para enlazar equipos es el escaneo del código QR generado por la aplicación oficial. Cualquier otro procedimiento alternativo representa un riesgo inminente de bloqueo de cuenta y exposición de archivos privados.

Acciones inmediatas ante una intrusión detectada

Si se confirma la presencia de un equipo ajeno en la lista de dispositivos vinculados, la instrucción primordial es cerrar la sesión desde el propio teléfono. Este trámite es directo y no interfiere con el historial de mensajes o la galería guardada.

Es fundamental, además, habilitar la verificación en dos pasos y jamás entregar el código de acceso a terceras personas. Estas prácticas, junto al monitoreo constante de los accesos, blindan la protección del perfil y minimizan las posibilidades de ser víctima de espionaje o sustracción de datos.

Fuente: Fuente