La seguridad informática enfrenta un desafío crítico tras el descubrimiento de GhostPoster, una campaña de ciberespionaje que ha logrado infiltrarse en 840.000 instalaciones repartidas entre los navegadores Firefox, Chrome y Microsoft Edge. Estas herramientas maliciosas operan de forma silenciosa en segundo plano con la finalidad de monitorear minuciosamente a los usuarios afectados.

Mecanismos de infiltración y ocultamiento

El propósito fundamental de GhostPoster es el despliegue de una puerta trasera en los sistemas operativos de las víctimas para facilitar el acceso remoto. Para conseguirlo, los atacantes emplean fragmentos de código JavaScript que ocultan de forma sumamente ingeniosa dentro de las imágenes PNG que conforman los iconos de las propias extensiones. Esta metodología de camuflaje es conocida técnicamente como esteganografía y permite que el software dañino pase desapercibido ante los análisis de seguridad convencionales.

Cronología y hallazgos de seguridad

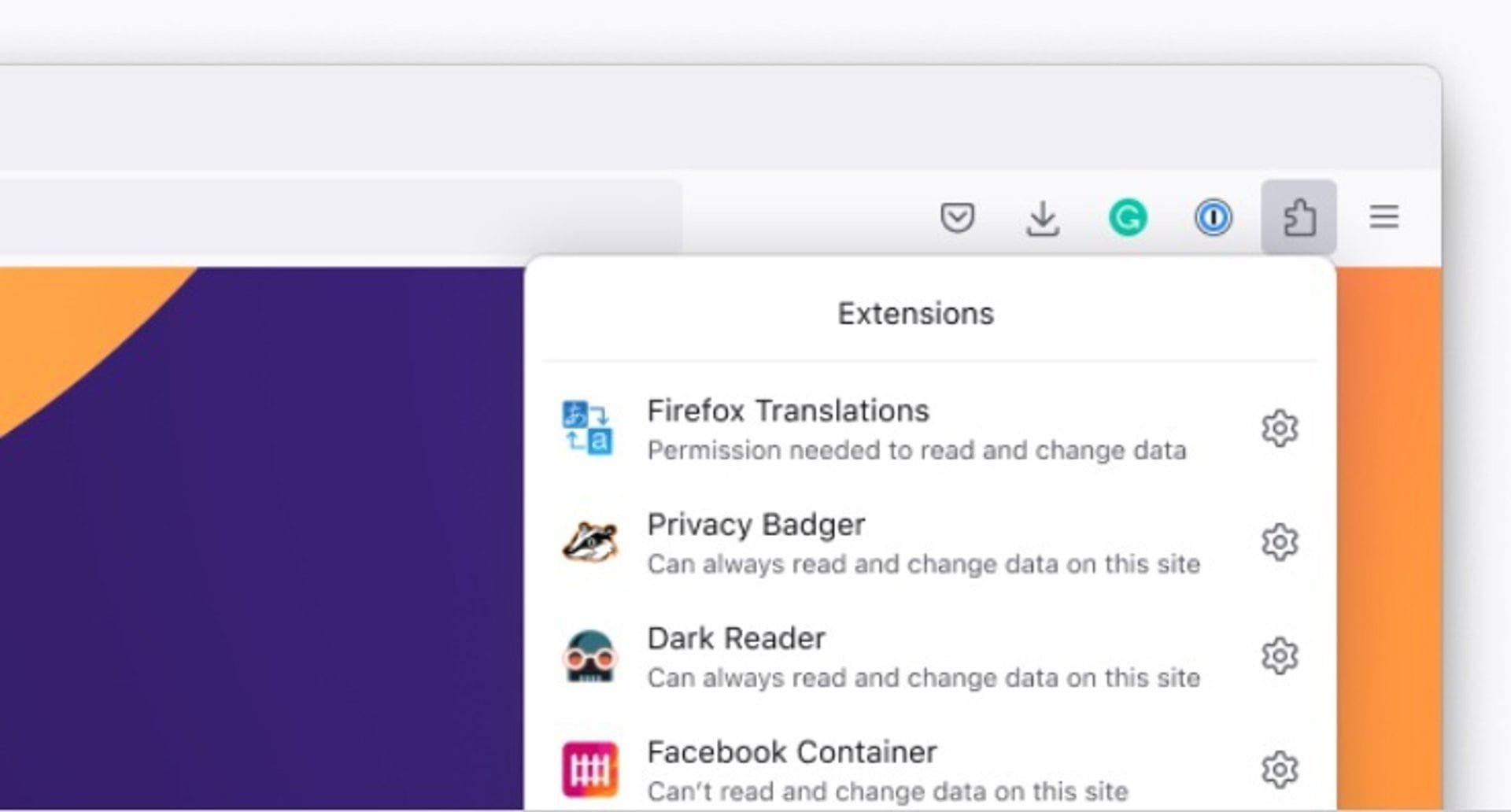

En el pasado mes de diciembre, analistas pertenecientes a la firma de seguridad KOI detectaron inicialmente 17 aplicaciones maliciosas orientadas específicamente a Mozilla Firefox. Estos complementos ofrecían funcionalidades populares, tales como servicios de traducción, conexiones VPN y bloqueadores de publicidad, logrando engañar a los internautas para alcanzar más de 50.000 descargas.

Dando continuidad a estas investigaciones, la empresa de ciberseguridad LayerX identificó un segundo grupo de 17 extensiones fraudulentas ligadas directamente con la campaña GhostPoster. En esta fase, la distribución se expandió a las tiendas oficiales de Google Chrome y Microsoft Edge, consolidando un alcance masivo que supera las 840.000 instalaciones en el conjunto de los tres navegadores principales.

Adicionalmente, los expertos de LayerX han alertado sobre la existencia de una versión particular de esta amenaza, descrita como una variante «más sofisticada y evasiva». Se estima que esta versión específica ya ha logrado infectar, por sí sola, a más de 3.800 equipos en todo el mundo.

El actor de amenazas detrás de la campaña: Darkspectre

Las investigaciones apuntan a que el responsable intelectual de GhostPoster es un actor de amenazas identificado como Darkspectre. Este grupo criminal cuenta con una trayectoria de varios años dedicada a la propagación de malware a través de complementos de navegación. Según los informes técnicos, Darkspectre también gestionó las operaciones de ShadyPanda y The Zoom Stealer, campañas que, aunque poseían objetivos técnicos diferenciados, compartían la misma infraestructura tecnológica que la actual GhostPoster.

De acuerdo con los datos proporcionados por LayerX, se ha verificado que algunos de estos complementos peligrosos han permanecido disponibles en las tiendas oficiales desde el año 2020. Este hallazgo es consistente con las advertencias de KOI sobre la peligrosidad de Darkspectre, cuyas operaciones son catalogadas como

«las más grandes y sofisticadas»

debido a su capacidad para desarrollarse de forma encubierta durante varios años sin ser detectadas.

Fuente: Infobae